La grande tradition Ubuntu de développer un truc dans son coin avant de finir par abandonner après 2-3 ans continue : https://arstechnica.com/information-...ome-next-year/

Affichage des résultats 5 281 à 5 310 sur 8513

-

05/04/2017, 21h40 #5281

Envoyé par Amantine Aurore Lucile Dupin

Envoyé par Amantine Aurore Lucile Dupin

-

05/04/2017, 22h15 #5282

Trololol.

"Dieu est mort" · "Si le téléchargement c’est du vol, Linux c’est de la prostitution."

"Dieu est mort" · "Si le téléchargement c’est du vol, Linux c’est de la prostitution."

-

05/04/2017, 23h38 #5283

Je m'autocite : http://forum.canardpc.com/threads/70...t=#post9539219

Mir risque de disparaître. Canonical va suivre le même chemin que d'habitude (upstart, Nautilus, les widgets GTK+, etc.) : après quelques années de fork, ils s’apercevront qu'ils n'ont pas les ressources pour continuer et abandonneront le développement.

Envoyé par Amantine Aurore Lucile Dupin

Envoyé par Amantine Aurore Lucile Dupin

-

05/04/2017, 23h56 #5284

Purée, je me suis acheté un nouveau PC (un Razer Blade Stealth de gros bourgeois) il y a quelques jours et ça faisait plusieurs fois que j'avais des crash du système bien violents, genre complètement irrécupérables sauf par reboot forcé. Ca arrive de manière assez imprévue, genre pendant un jeu ou souvent au shutdown, et je commençais à me demander si c'était pas dû à un CPU mal refroidit ou une connerie comme ça. Impossible de trouver quoi que ce soit sur les internettes, faute d'avoir quoi que ce soit de plus précis.

Et là, en tapant un message sur twitter, j'active le caps lock et paf, crash direct. Je reboot, et je teste de nouveau le caps lock, paf recrash... Le truc complètement improbable.

Du coup maintenant que je sais quoi chercher, je tombe sur ça :

https://bugzilla.redhat.com/show_bug.cgi?id=1412877

https://www.reddit.com/r/razer/comme...damage_report/

Genre le driver video intel qui crash le système complet quand on appuie sur caps lock. WTF

Bon, ça a l'air d'être quand même intermittent, mais je suis content d'avoir enfin trouvé ce que c'était, de pas être le seul, et de voir que ça semble être un problème software qui sera probablement corrigé ! "Dieu est mort" · "Si le téléchargement c’est du vol, Linux c’est de la prostitution."

"Dieu est mort" · "Si le téléchargement c’est du vol, Linux c’est de la prostitution."

-

06/04/2017, 00h29 #5285

-

06/04/2017, 09h22 #5286

-

06/04/2017, 09h24 #5287

Yop,

Pour une raison qui m'échappe, impossible de telneter un smtp sur son port 25 depuis mon instance VC1S sur Scaleway. Sur mon poste ici, ça fonctionne, sur le serveur nop. De mon côté j'ai une policy ACCEPT en OUTPUT, du coup, j'ai vu mal à voir ou creuser pour trouver une réponse. J'ai également désactivé l'option qui bloque le SMTP en OUT sur l'UI Scaleway, il n'est pas indiqué qu'un reboot de la machine est nécessaire (pour appliquer les nouvelles règles) mais la franchement, je vois pas trop d'autres solutions. Des idées ?

GRUMMMMLBLBLBLBL : Après un échange sur twitter avec Scaleway, il faut reboot la machine "Nobody exists on purpose. Nobody belongs anywhere. We're all going to die. Come watch TV." - Morty Smith

"Nobody exists on purpose. Nobody belongs anywhere. We're all going to die. Come watch TV." - Morty Smith

-

06/04/2017, 09h46 #5288

-

06/04/2017, 09h55 #5289Tyranaus0r

- Ville

- Annecy

C'est parce que tu es écouté par la CIA : Ils savent que les mots de passes se rédigent toujours en Caps lock. Et du coup, leur keylogger a en fait un gros bug :complotiste: .

-

06/04/2017, 10h09 #5290

lol

Bon en fait il semblerait que ça soit quand même assez connu, et plutôt lié au driver du clavier par défaut. https://github.com/rolandguelle/raze...aps-lock-issue

En plus y'a déjà un fix, je suis soulagement "Dieu est mort" · "Si le téléchargement c’est du vol, Linux c’est de la prostitution."

"Dieu est mort" · "Si le téléchargement c’est du vol, Linux c’est de la prostitution."

-

09/04/2017, 18h22 #5291

-

09/04/2017, 19h43 #5292

-

09/04/2017, 19h55 #5293

-

09/04/2017, 21h28 #5294

J'ai pas sudo sur ma debian8 (ni sur freeBSD). Du coup j'utilise su, sachant que je suis seul sur la machine c'est pas bien grave.

-

09/04/2017, 21h49 #5295

sudo est pourtant bien présent sur debian. (peut-être pas par défaut, mais suffit de l'installer)

-

10/04/2017, 08h43 #5296

Bonjour,

J' ai un petit souci depuis que j'ai fait la mise à jour de mon opensuse tumbleweed Windows a disparu des options de boot. Une idée pour réparer ća? (sachant que je n'ai pas fait de sauvegarde de grub avant de faire la mise à jour? )

-

10/04/2017, 09h00 #5297

Je crois qu'il y a un petit utilitaire qui s’appelle grub-repair ou boot-repair qui permet de réparer grub.

-

10/04/2017, 09h32 #5298

Jamais utilisé cet outil là mais néanmoins fais gaffe, lorsque j'étais con et que je ne lisais pas toujours la doc, une fois j'ai flingué mon MBR

.

.

http://www.fosslinux.com/1532/create...mentary-os.htm

-

10/04/2017, 10h01 #5299

-

10/04/2017, 13h35 #5300

-

26/04/2017, 14h44 #5301

Beaucoup de retard car je m'y suis remis dernièrement.

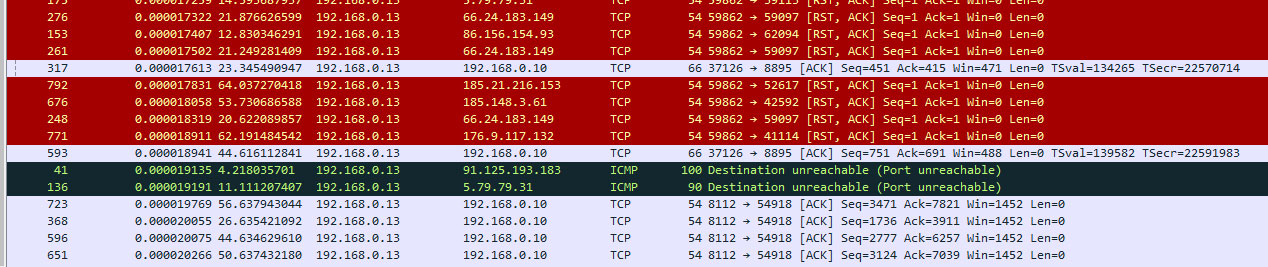

J'ai mon fichier pcap de 1000 lignes que j'ai importé dans Wireshark. Mais franchement a partir de là, je ne sais pas comment comprendre le tout.

(pour rappel, j'ai un NAS maison et j'ai remarqué que quand il est allumé, j'ai des ralentissement quand je joue sur le net alors que mon ping reste stable. On m'avais alors conseillé d'écouter mon réseau avec tshark et wireshark)

Si on ne s'y connais pas en réseau, c'est pas évident a comprendre malgré les couleurs.

Alors si j'ai bien compris la couleur rouge n'affiche pas un probleme mais juste un style de flux. Mais je ne sais pas comment le comprendre. Ca va de mon port 59862 -> xxxx (ou xxxx est le port du client) . Est ce que je peux en déduire quelque chose ?

Il y'a une commande linux pour savoir a quelle application/logiciel/service est associé le port 59862 ?

Voilà, je sais pas trop quoi chercher xD

Si quelqu'un peut m'aiguiller un peu ? Merci

-

26/04/2017, 15h07 #5302Un petit "netstat -atp" devrait t'aider.Il y'a une commande linux pour savoir a quelle application/logiciel/service est associé le port 59862 ?

-

26/04/2017, 15h18 #5303

Si c'est le port source, on s'en fout de quel port c'est.

-

26/04/2017, 15h32 #5304

-

26/04/2017, 16h03 #5305Highsc0re

Un paquet RST (reset), c'est un paquet pour mettre fin à la connexion. C'est pas très intéressant seul. Tu peux filtrer par conversation TCP pour voir le reste de l'échange. C'est peut être une connexion légitime qui a un problème, c'est peut être un serveur chinois qui te spam et ton serveur refuse la connexion.

-

26/04/2017, 16h23 #5306

Je ne voulais pas avoir l'air condescendant, my bad

Dans les faits, quand tu te connectes à un serveur (par exemple web), tu vas ouvrir une session TCP avec en destination le port sur lequel le service (web par exemple) écoute. Si c'est web, c'est 80. Mais toi tu dois ouvrir une session depuis un port aussi, pour que le serveur puisse te répondre.

Tu ouvres alors une session depuis un port random au delà de 40000 en général. Donc ce qui compte dans une session TCP, c'est pas le port source depuis lequel tu ouvres, mais la destination et le port de destination vers lesquels tu te connectes.

En espérant que c'était plus clair

-

26/04/2017, 17h07 #5307

Pour compléter la réponse :

Une connexion c'est un duo [ip_source: port_source] [ip_dest: port_dest]

Généralement les "well known ports" sont les port de destination (80, 443, 22, 53 etc...). Pour les port sources c'est une autre histoire. Ils sont effectivement plus ou moins random et soumis à deux contiditions :

- le port est libre

- il est compris entre 49152 à 65535

Pourquoi 49152 à 65535 ? Parce que c'est une plage de port non géré par l'IANA (Internet Assigned Numbers Authority). Les autres plages étant :

- 0 à 1023 (system ports / well known ports)

- 1024 à 49151 (user / registred ports)

- >49151 (dynamic / private ports)

"Nobody exists on purpose. Nobody belongs anywhere. We're all going to die. Come watch TV." - Morty Smith

-

26/04/2017, 18h09 #5308

ok merci et tu n'avais pas l'air condescendant. C'était juste ma facon de dire que c'était pas evident pour moi de comprendre

Je savais pour les ports principaux , moins pour les 50000+. Je pensais que mon problème pouvait justement venir de ce logiciel/app utilisant ce port en particulier.

J'ai pas vraiment d'échange. Faut dire que je ne fait mon enregistrement que sur 1000 entrées. Je devrais peut être faire ca sur 100k.Un paquet RST (reset), c'est un paquet pour mettre fin à la connexion. C'est pas très intéressant seul. Tu peux filtrer par conversation TCP pour voir le reste de l'échange. C'est peut être une connexion légitime qui a un problème, c'est peut être un serveur chinois qui te spam et ton serveur refuse la connexion.

-

26/04/2017, 19h20 #5309

Dans l'idée ce serait bien de surveiller uniquement l'adresse ip de ton NAS, et l'idéal, serait de filtrer tout ce qu'il communique avec l'extérieur, par exemple en le branchant à ton PC qui ferait un "bridge" de la connexion.

Soit en ethernet, soit en wifi, comme ci dessous :

Et alors tu saurais si ton NAS sert de base aux chinois du FBIOook ?

-

27/04/2017, 15h25 #5310

https://scotthelme.co.uk/nomx-the-wo...ions-protocol/ lol of the year edition™

"Nobody exists on purpose. Nobody belongs anywhere. We're all going to die. Come watch TV." - Morty Smith

Répondre avec citation

Répondre avec citation